Backtrack 5 R3 DNS Spoofing

DNS Spoofing

#./set

Se abrirá la aplicación SET para realizar ataques de tipo ingeniera social a continuación elegimos la siguientes opciones:

Seleccionamos 1: para realizar un ataque Social-Enginnering Attacks

En el siguiente menú seleccionamos 2 ; Website Attack Vectors

En Multi-Attack seleccionamos la opción 3 ; Credential Harvester Attack Method para poder realizar el clonado de la pagina que deseamos atacar.

Seleccionamos opción 2 Site Cloner

En las opciones para clonar la pagina con éxito tendremos que ingresar nuestra dirección IP, con el comando ifconfig puedo obtener los datos;nuestra dirección IP y el adaptador de red que estamos ocupando en mi caso eth0,en caso de wireless se ocuparía wlan0 por defecto.

Luego de ingresar nuestra IP,nos pedirá la pagina web a la cual deseamos realizar el clonado, en caso de ejemplo ocupare facebook , pero puedes ocupar cualquier pagina web, ya sea twitter, youtube, blogger,etc.

Una vez finalizado empezara a iniciar el clonado a la pagina web, es necesario tener el servicio de apache iniciado, en caso de que no lo este, nos aparecerá el siguiente mensaje , para iniciar el servicio al cual ponemos Y.

Bueno hasta acá tenemos la configuración con éxitos para poder realizar el envenenamiento por dns ,la victima tendría que poner nuestra dirección IP en su navegador,y a continuación aparecería el mensaje de login de Facebook.

Para que el usuario no ingrese nuestra dirección IP, ocuparemos una herramienta llamada ettetcap, su función sera que cuando el usuario ingrese a facebook se envenene automáticamente y no tenga que ingresar nuestra IP. Para ello con un editor de texto editamos la siguiente ruta/usr/local/share/ettercap/etter.dns y agregamos los siguientes parámetros ingresamos el dominio y nuestra IP como muestra la imagen.

Dominio.com A IP

*.Dominio A IP

www.dominio.com PTR IP

Guardamos y cerramos.

y para finalizar envenenamos:

ettercap -T -q -i Adaptador de red -P dns_spoof -M arp // //

Bueno cuando el usuario conectado a nuestra lan ingrese a facebook.com se envenenara automáticamente:

VICTIMA:

Victima ingresando a facebook y realizando el proceso de login:

Bueno esta es una técnica muy peligrosa,cuando nos conectamos a lados públicos, en donde la conexión a wifi es libre y para miles de usuarios, por ejemplo una universidad.

Suplantación de identidad por nombre de dominio. Se trata del falseamiento de una relación "Nombre de dominio-IP" ante una consulta de resolución de nombre, es decir, resolver con una dirección IP falsa un cierto nombre NS o viceversa. Esto se consigue falseando las entradas de la relación Nombre de dominio-IP de un servidor DNS, mediante alguna vulnerabilidad del servidor en concreto o por su confianza hacia servidores poco fiables. Las entradas falseadas de un servidor DNS son susceptibles de infectar (envenenar) el cache DNS de otro servidor diferente (DNS Poisoning).

ESCENARIO:

El siguiente tutorial consta de realizar un ataque conocido como DNS Spoofing, el siguiente ejemplo se basa en una red LAN con dos participantes un atacante y una victima:

Atacante:

Sistema operativo: Backtrack 5 R3

Victima:

Sistema operativo: Windows XP.

El sistema operativo de la victima es irrelevante...

LA idea principal es poder obtener la contraseña y login de su cuenta de facebook,este ejemplo se puede hacer con cualquier pagina web que deseamos solo tenemos que indicar al set y ettercap de la pagina web a clonar.

El siguiente tutorial consta de realizar un ataque conocido como DNS Spoofing, el siguiente ejemplo se basa en una red LAN con dos participantes un atacante y una victima:

Atacante:

Sistema operativo: Backtrack 5 R3

Victima:

Sistema operativo: Windows XP.

El sistema operativo de la victima es irrelevante...

LA idea principal es poder obtener la contraseña y login de su cuenta de facebook,este ejemplo se puede hacer con cualquier pagina web que deseamos solo tenemos que indicar al set y ettercap de la pagina web a clonar.

COMANDO:

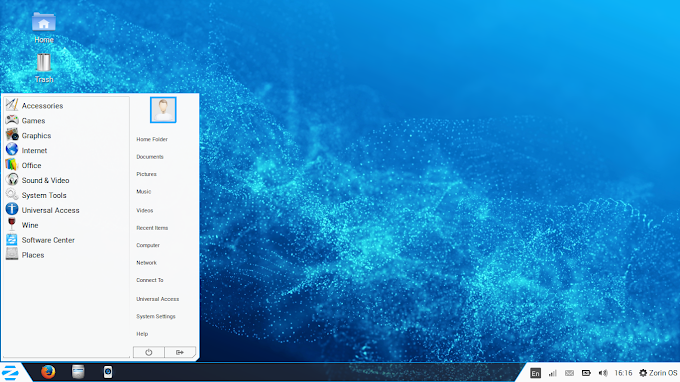

Ingresamos a la siguiente ruta:

#cd /pentest/exploits/setIngresamos a la siguiente ruta:

#./set

Se abrirá la aplicación SET para realizar ataques de tipo ingeniera social a continuación elegimos la siguientes opciones:

Seleccionamos 1: para realizar un ataque Social-Enginnering Attacks

En el siguiente menú seleccionamos 2 ; Website Attack Vectors

En Multi-Attack seleccionamos la opción 3 ; Credential Harvester Attack Method para poder realizar el clonado de la pagina que deseamos atacar.

Seleccionamos opción 2 Site Cloner

En las opciones para clonar la pagina con éxito tendremos que ingresar nuestra dirección IP, con el comando ifconfig puedo obtener los datos;nuestra dirección IP y el adaptador de red que estamos ocupando en mi caso eth0,en caso de wireless se ocuparía wlan0 por defecto.

Luego de ingresar nuestra IP,nos pedirá la pagina web a la cual deseamos realizar el clonado, en caso de ejemplo ocupare facebook , pero puedes ocupar cualquier pagina web, ya sea twitter, youtube, blogger,etc.

Una vez finalizado empezara a iniciar el clonado a la pagina web, es necesario tener el servicio de apache iniciado, en caso de que no lo este, nos aparecerá el siguiente mensaje , para iniciar el servicio al cual ponemos Y.

Bueno hasta acá tenemos la configuración con éxitos para poder realizar el envenenamiento por dns ,la victima tendría que poner nuestra dirección IP en su navegador,y a continuación aparecería el mensaje de login de Facebook.

Para que el usuario no ingrese nuestra dirección IP, ocuparemos una herramienta llamada ettetcap, su función sera que cuando el usuario ingrese a facebook se envenene automáticamente y no tenga que ingresar nuestra IP. Para ello con un editor de texto editamos la siguiente ruta/usr/local/share/ettercap/etter.dns y agregamos los siguientes parámetros ingresamos el dominio y nuestra IP como muestra la imagen.

Dominio.com A IP

*.Dominio A IP

www.dominio.com PTR IP

Guardamos y cerramos.

y para finalizar envenenamos:

ettercap -T -q -i Adaptador de red -P dns_spoof -M arp // //

Bueno cuando el usuario conectado a nuestra lan ingrese a facebook.com se envenenara automáticamente:

VICTIMA:

Victima ingresando a facebook y realizando el proceso de login:

ATACANTE:

Recibe la información de la cookies GET que captura en la lan.

Bueno esta es una técnica muy peligrosa,cuando nos conectamos a lados públicos, en donde la conexión a wifi es libre y para miles de usuarios, por ejemplo una universidad.

0 Comentarios